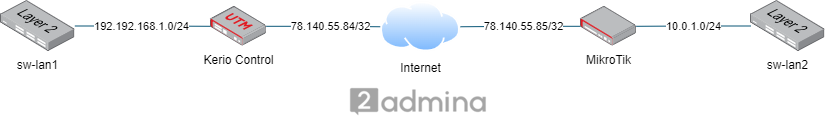

В рамках данной статьи будет настроен Site-to-Site VPN с использованием IPSec между популярным программным решением класса UTM от разработчиков GFI — Kerio Control и не менее популярным маршрутизатором от производителя сетевого оборудования MikroTik.

Схема сетевого взаимодействия отражена ниже.

Настройка Kerio Control

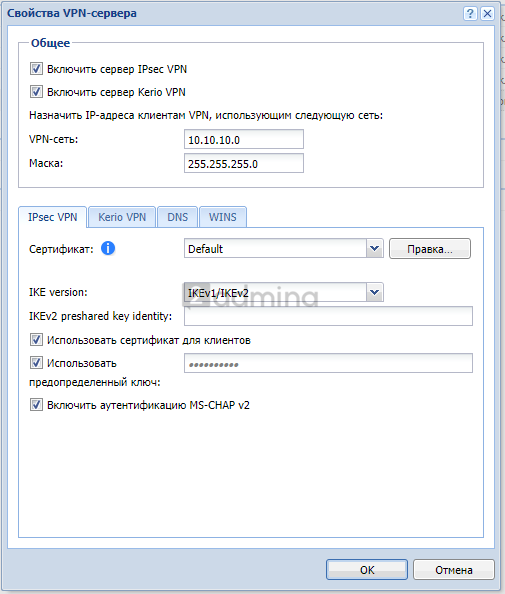

1. Перейти в меню: «Конфигурация–>Интерфейсы –>VPN-сервер».

Произвести настройки по аналогии как показано на скриншотах.

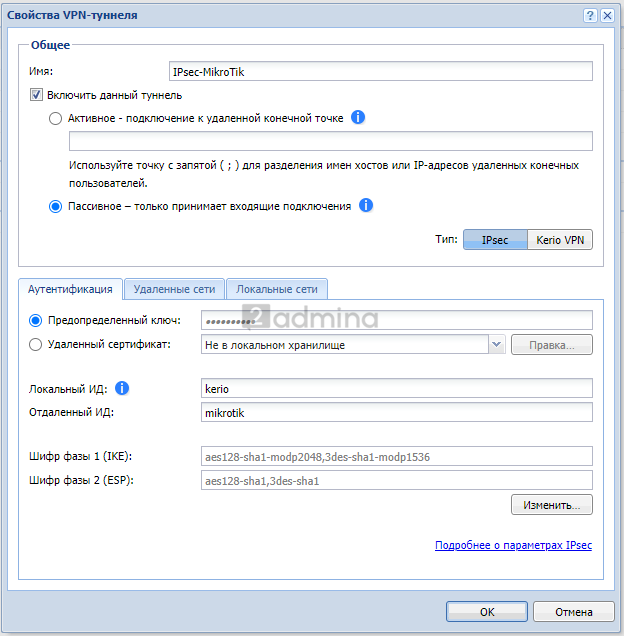

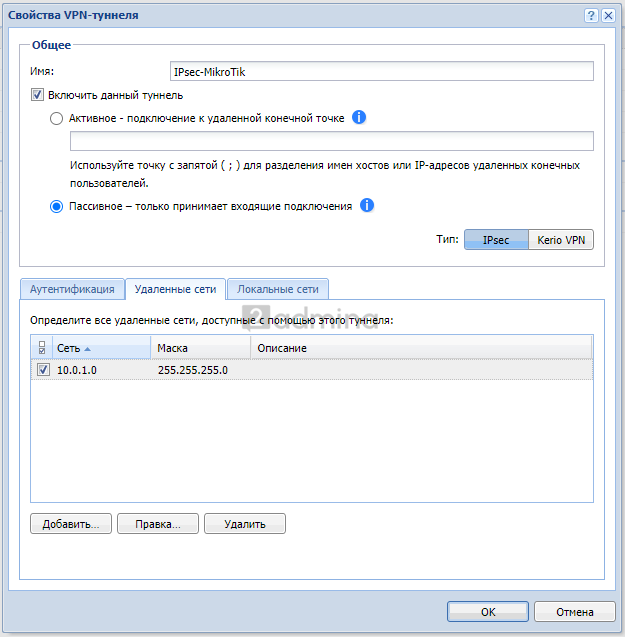

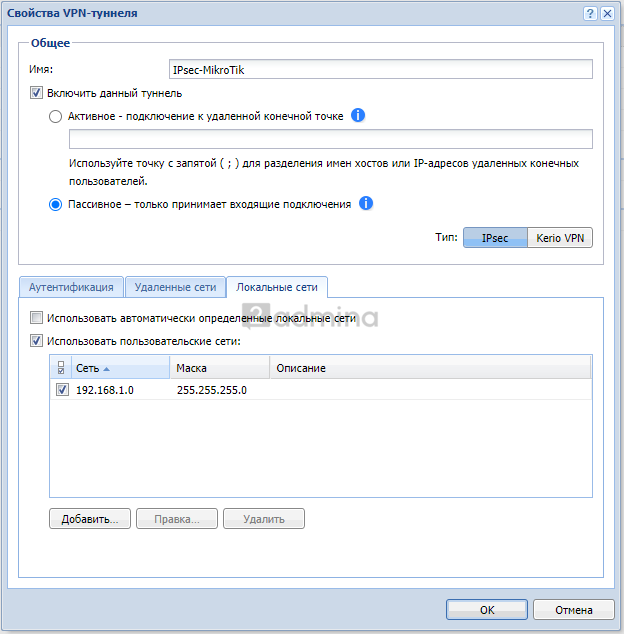

2. Перейти в меню: «Конфигурация – Интерфейсы – Добавить – VPN-туннель».

Произвести настройки по аналогии как показано на скриншотах.

3. Согласно документации с официального сайта поддержки Kerio Control внести изменения в конфигурационный файл.

Подключиться на роутер Kerio Control по SSH предварительно включив его.

Перейти в меню «Состояние-Состояние системы» зажав клавишу “Shift” .

Нажать кнопку «Включить SSH».

Далее подключившись по SSH выполнить следующую команду:

/opt/kerio/winroute/tinydbclient «update VpnTunnels_v2 set CustomOptions={‘rekey=»no»‘, ‘reauth=»no»‘, ‘lifetime=»1h»‘,’ikelifetime=»24h»‘} where name=’IPsec-Mikrotik'»

4. Проверить, что параметры были добавлены в файлы /etc/ipsec.conf и /opt/kerio/winroute/winroute.cfg

Настройка MikroTik

Рекомендуется использовать роутер с поддержкой аппаратного ускорения шифрования IPsec, как пример RB750Gr3.

Настройки производятся при помощи утилиты winbox.

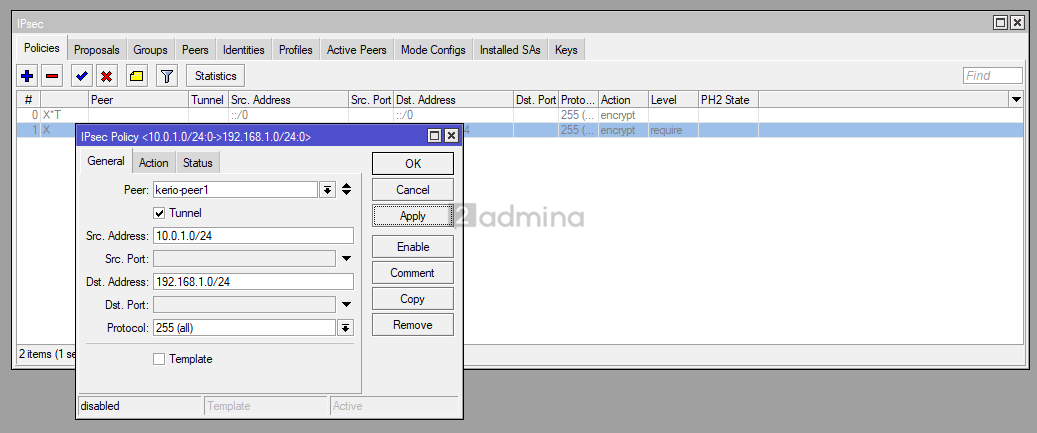

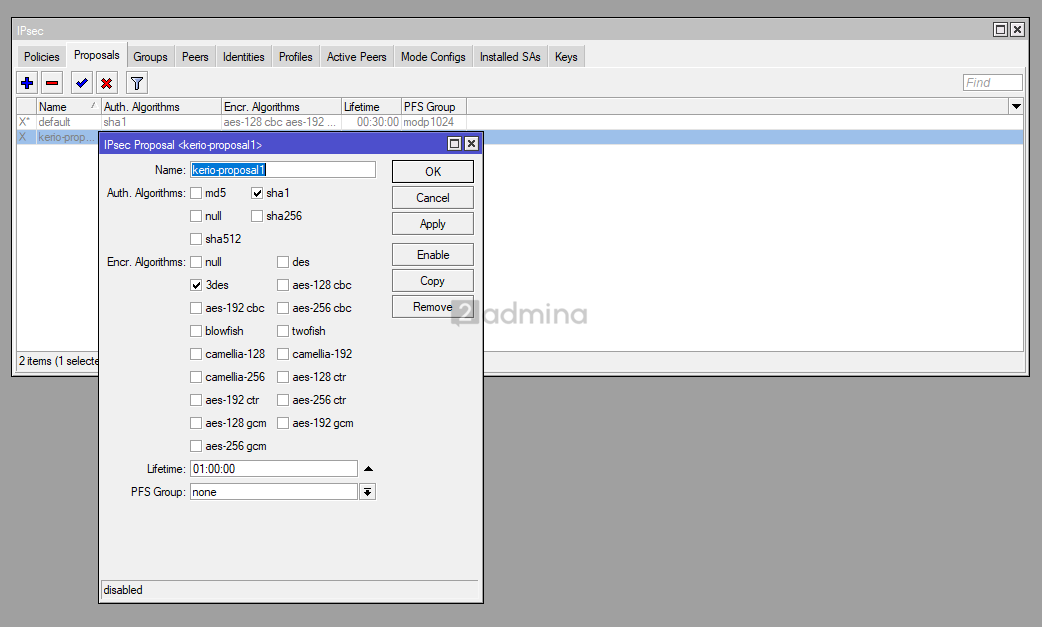

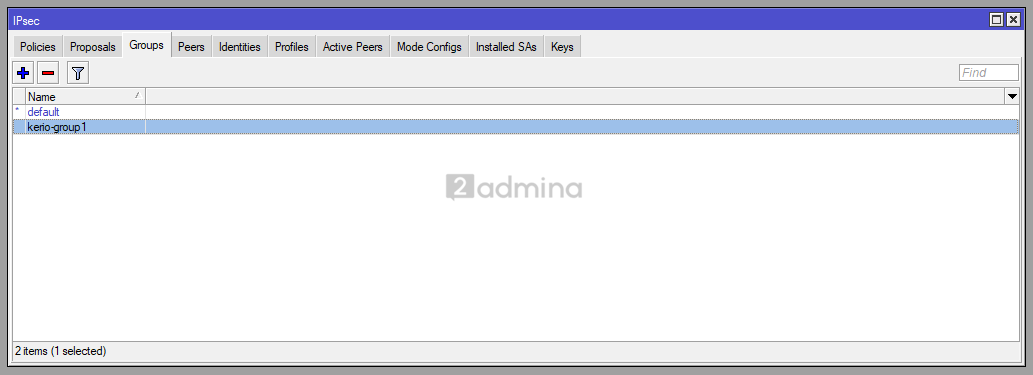

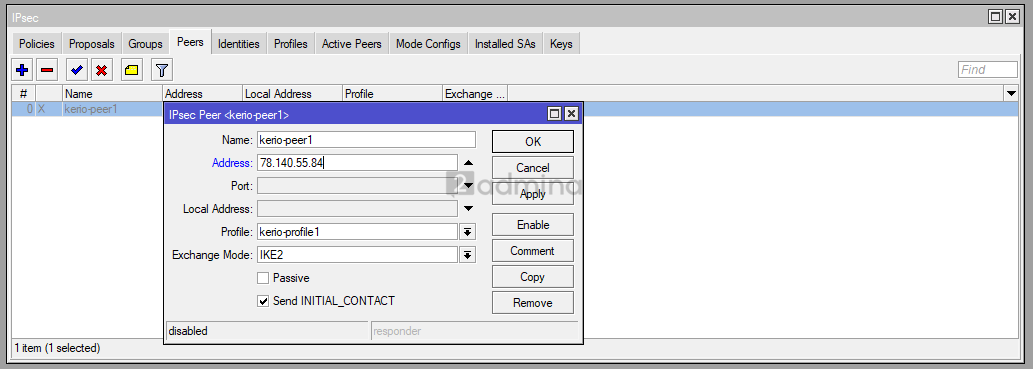

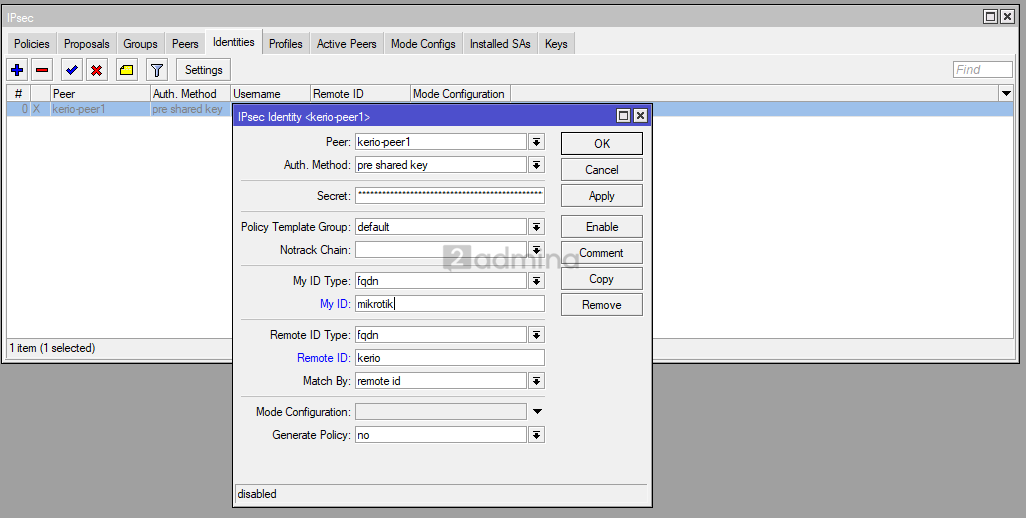

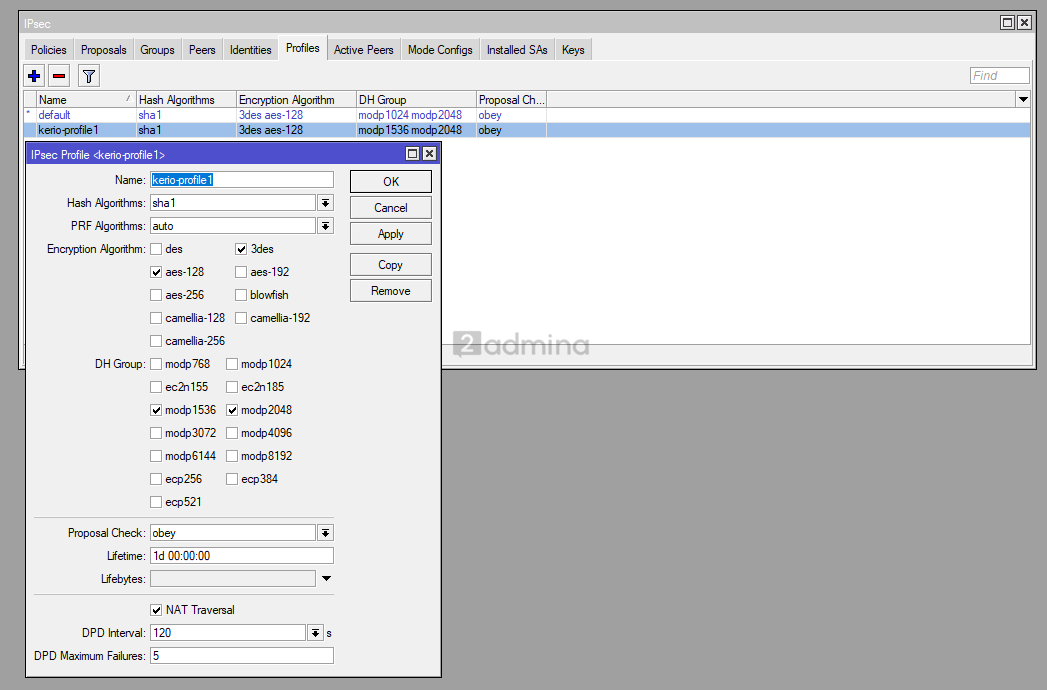

1. Перейти в раздел «IP->IPSec».

То же самое можно проделать используя cli:

/ip ipsec policy group add name=kerio-group1

/ip ipsec profile add dh-group=modp2048,modp1536 name=kerio-profile1

/ip ipsec peer add address=78.140.55.84/32 exchange-mode=ike2 name=kerio-peer1 profile=kerio-profile1

/ip ipsec proposal set [ find default=yes ] add disabled=yes enc-algorithms=3des lifetime=1h name=kerio-proposal1 pfs-group=none

/ip ipsec identity add my-id=fqdn:mikrotik peer=kerio-peer1 remote-id= fqdn:kerio secret=54071ccfab4c00134b92d2cfe35d07a22f69ba9d91f97da1861247b8cd293066

/ip ipsec policy set 0 add disabled=yes dst-address=192.168.1.0/24 peer=kerio-peer1 proposal=kerio-proposal1 src-address=10.0.1.0/24 tunnel=yes

После применения указанных настроек во вкладке «Active Peers» появится подключение, туннель установится.

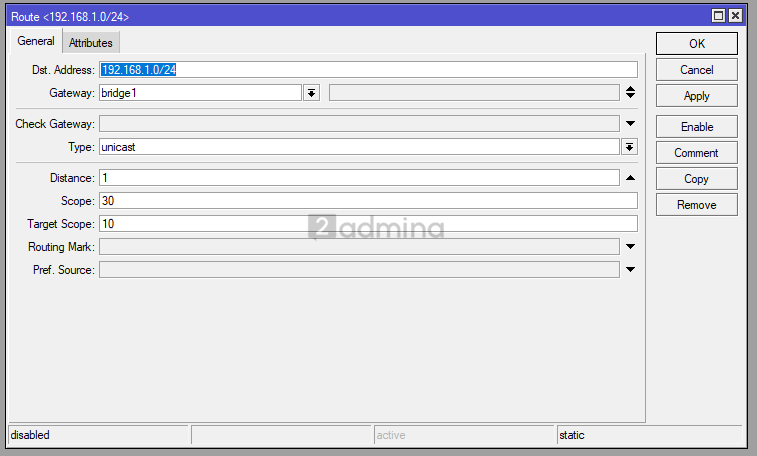

2. Требуется добавить маршрут в локальную сеть Kerio.

Перейти в раздел «IP->Routes»

То же самое можно проделать используя cli:

/ip route add comment=IPSec distance=1 dst-address=192.168.1.0/24 gateway=bridge1

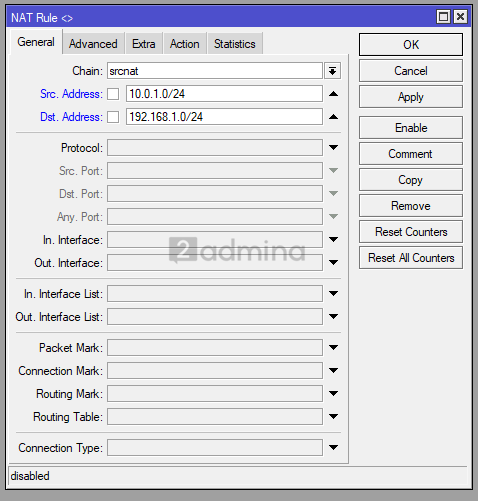

3. Добавить srcnat.

Перейти в раздел «IP-Firewall->NAT»

То же самое можно проделать используя cli:

/ip firewall nat add action=accept chain=srcnat comment=»srcnat Kerio — IPsec» dst-address=192.168.1.0/24 src-address=10.0.1.0/24

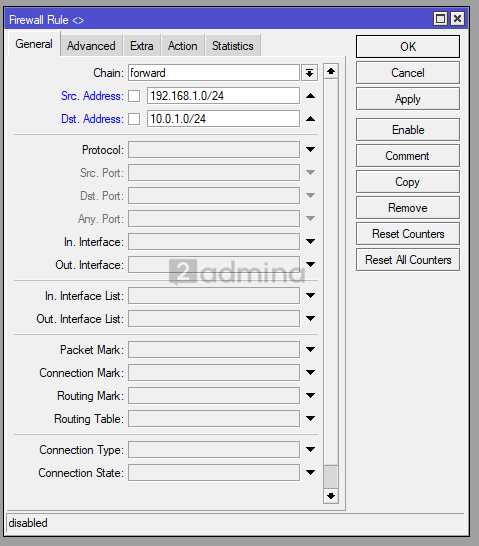

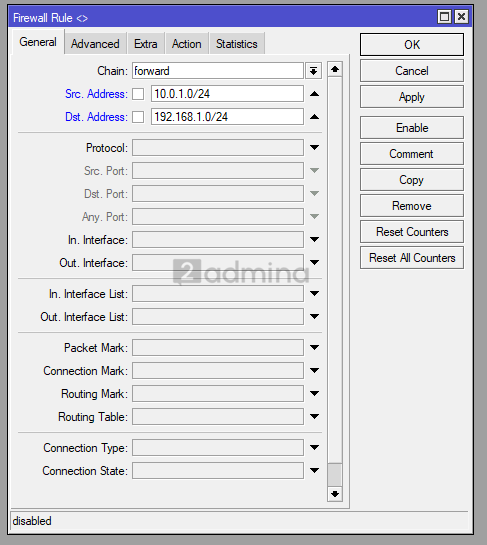

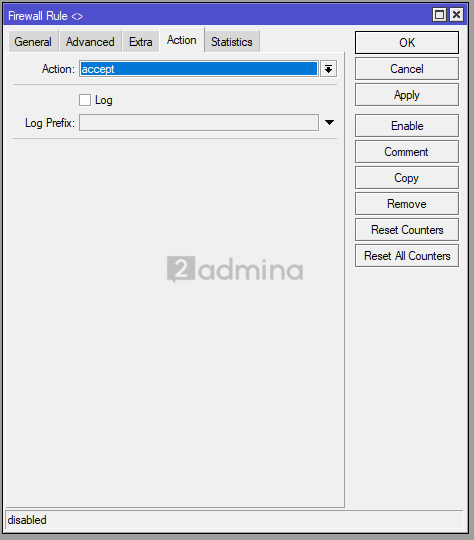

4. Разрешить трафик между подсетями в обоих направлениях создав два правила.

Перейти в раздел «IP-Firewall->Filter Rules»

То же самое можно проделать используя cli:

/ip firewall filter add action=accept chain=forward comment=»forward Mikrotik-Kerio — IPsec» dst-address=10.0.1.0/24 src-address=192.168.1.0/24

/ip firewall filter add action=accept chain=forward comment=»forward Kerio-Mikrotik — IPsec» dst-address=192.168.1.0/24 src-address=10.0.1.0/24

После проделанных настроек между подсетями 192.168.1.0/24 и 10.0.1.0/24 будет ходить трафик.

Дополнительно рекомендуется настроить firewall как со стороны UTM Kerio Control так и со стороны роутера MikroTik. Затрагивать это в данной статье не будем.

No Responses